TrueNAS: ZFS-Replication über Wireguard-VPN einfach einrichten

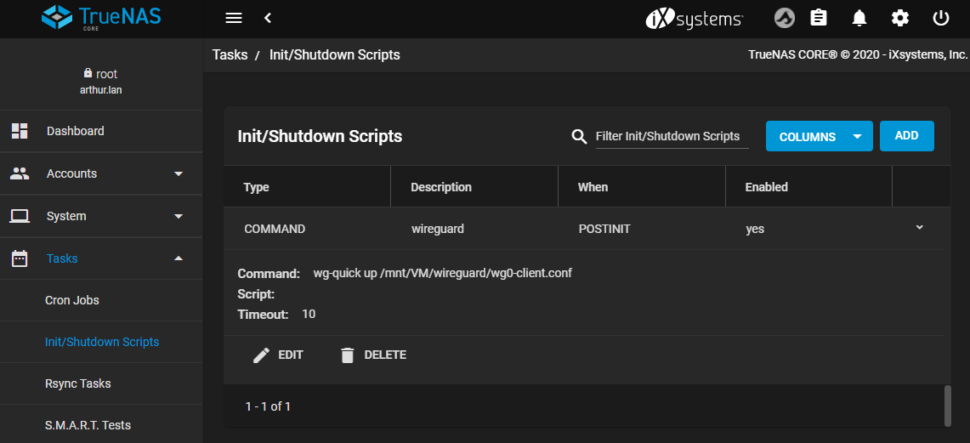

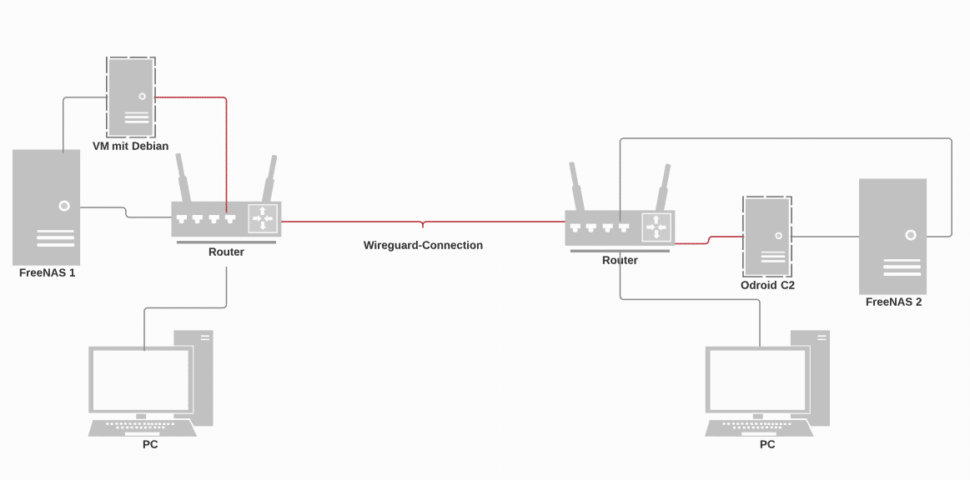

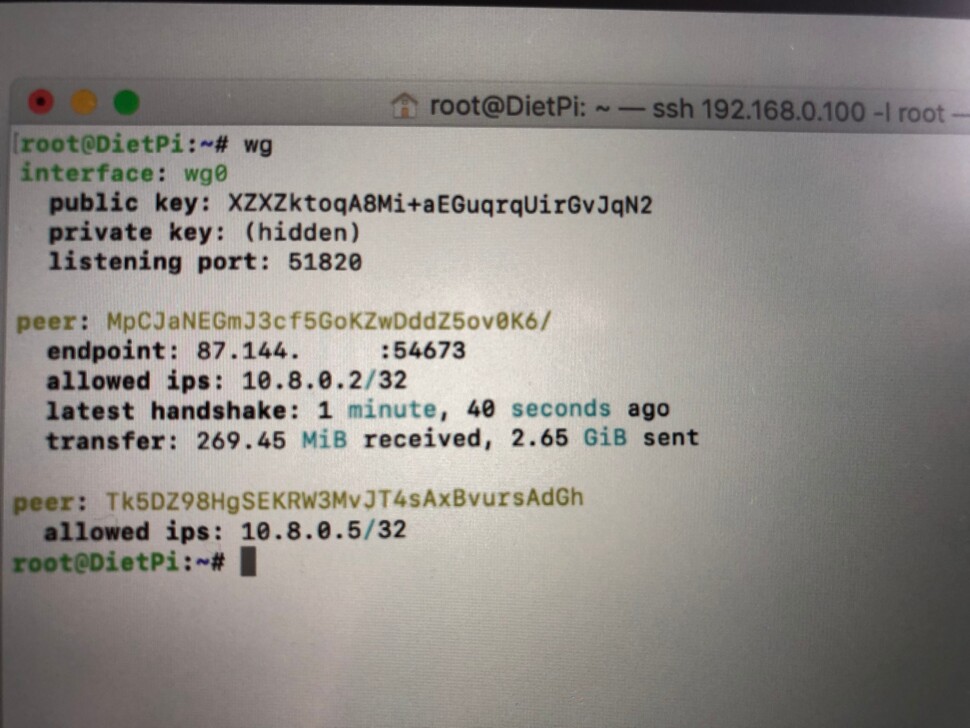

Wireguard hat über FreeBSD auch den Weg in TrueNAS (bisher FreeNAS) gefunden. Zwar gibt es keine Oberfläche, um es direkt zu konfigurieren, eine passende Konfigurations-Datei kann aber über ein Post-Init-Script geladen werden und stellt dann auch die Verbindung her. Der Vorteil gegenüber der bisherigen Lösung: es wird keine virtuelle Maschine benötigt, die wiederum eigene Updates […]

TrueNAS: ZFS-Replication über Wireguard-VPN einfach einrichten Weiterlesen »